Wenn Sie vertrauliche Dokumente an Kunden, Investoren oder Geschäftspartner senden, stellt sich eine berechtigte Frage: Wie genau werden diese Dateien geschützt?

Dieser Artikel erklärt die tatsächliche Sicherheitsarchitektur von PaperLink, mit Verweisen auf die öffentlichen Zertifizierungsseiten aller Anbieter. Keine Marketingsprache - nur wie es funktioniert.

Vier zertifizierte Infrastrukturanbieter

PaperLink betreibt keine eigenen Server. Anwendung, Datenbank, Dateispeicher und Analysen laufen jeweils auf einem separaten Anbieter. Jeder verfügt über unabhängige Sicherheitszertifizierungen, die von Dritten geprüft werden.

| Anbieter | Funktion | Wichtige Zertifizierungen |

|---|---|---|

| Vercel | Anwendungshosting | SOC 2 Type 2, ISO 27001:2022, PCI DSS |

| Neon | PostgreSQL-Datenbank | SOC 2 Type 2, ISO 27001, ISO 27701, DSGVO, CCPA |

| Vercel Blob | Dateispeicher | AES-256-Verschlüsselung im Ruhezustand |

| Tinybird | Aufrufanalysen | SOC 2 Type 2, HIPAA |

Alle vier Anbieter besitzen eine SOC 2 Type 2-Zertifizierung. Das bedeutet, dass ihre Sicherheitskontrollen kontinuierlich überprüft werden, nicht nur zu einem bestimmten Zeitpunkt.

Verschlüsselung auf jeder Ebene

| Was geschützt wird | Methode | Wer verwaltet die Schlüssel |

|---|---|---|

| Dateien auf der Festplatte | AES-256 (Vercel Blob) | Vercel (automatische Verwaltung) |

| Datenbankeinträge | AES-256 (Neon) | AWS KMS mit automatischer Rotation |

| Analysedaten | Verschlüsselung im Ruhezustand (Tinybird) | Eigene Schlüssel pro Dienst |

| Gesamter Netzwerkverkehr | TLS/HTTPS (Vercel) | Automatisch generierte SSL-Zertifikate |

| Datenbankverbindungen | TLS 1.2/1.3 (Neon) | Neon (verpflichtend) |

| Link-Passwörter | Bcrypt-Hash (OWASP-Standard) | Irreversibel - selbst PaperLink kann sie nicht lesen |

Ihre Dateien werden verschlüsselt, bevor sie die Festplatte erreichen. Ihre Daten werden in der Datenbank verschlüsselt. Alles wird über HTTPS übertragen. Es gibt keinen Punkt in der Kette, an dem Daten unverschlüsselt vorliegen.

Wie der Dokumentenzugriff funktioniert

Externe Empfänger greifen nie direkt auf Dateien zu. Jeder Aufruf erfolgt über einen Freigabelink mit konfigurierbaren Zugangsstufen.

Aufbau eines Freigabelinks

Jeder Freigabelink hat eine eindeutige Kennung mit 2^122 möglichen Kombinationen. Zum Vergleich: Im beobachtbaren Universum gibt es ungefähr 10^80 Atome. Eine Link-Kennung durch Ausprobieren zu erraten ist kein realistischer Angriffsvektor.

Links unterstützen automatischen Ablauf. Nach Ablauf gibt der Link einen Fehler zurück, ohne Informationen über das Dokument preiszugeben. Der Eigentümer kann einen Link jederzeit über das Dashboard deaktivieren.

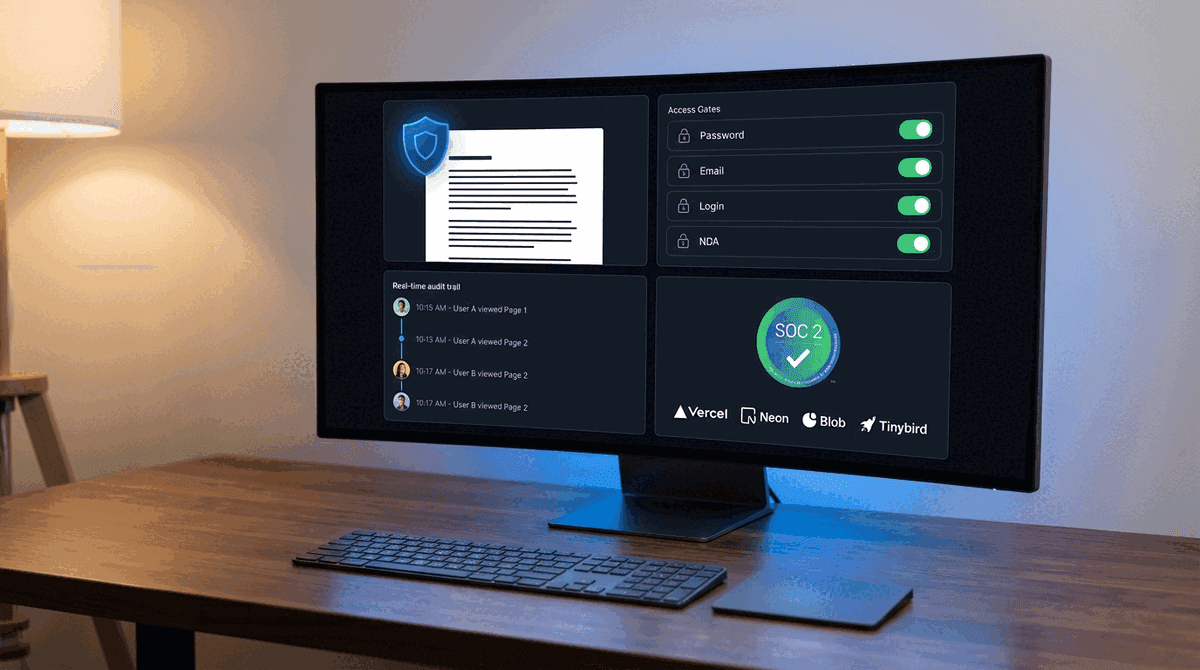

Zugangsstufen

Jeder Link kann eine beliebige Kombination von vier Stufen erfordern. Das Dokument wird erst geladen, wenn alle aktiven Prüfungen bestanden sind:

- Passwort - der Empfänger muss ein Passwort eingeben. Gespeichert als kryptographischer Bcrypt-Hash - irreversibel und branchenüblich

- Anmeldung erforderlich - der Empfänger muss ein PaperLink-Konto haben und angemeldet sein

- E-Mail erforderlich - der Empfänger muss seine E-Mail-Adresse angeben, bevor er das Dokument sehen kann

- Vereinbarung/NDA - der Empfänger muss vor dem Zugriff ein rechtliches Dokument lesen und unterzeichnen

Die Stufen sind kombinierbar. Eine Anwaltskanzlei, die Due-Diligence-Dokumente teilt, kann Passwort + NDA aktivieren. Ein Vertriebsteam, das ein Angebot versendet, kann sich auf E-Mail beschränken. Der Dokumenteneigentümer entscheidet für jeden Link einzeln.

Verwenden Sie für vertrauliche Dokumente mindestens Passwort + Ablaufdatum. Senden Sie das Passwort über einen separaten Kanal - Anruf, SMS oder einen anderen Messenger als den Link selbst.

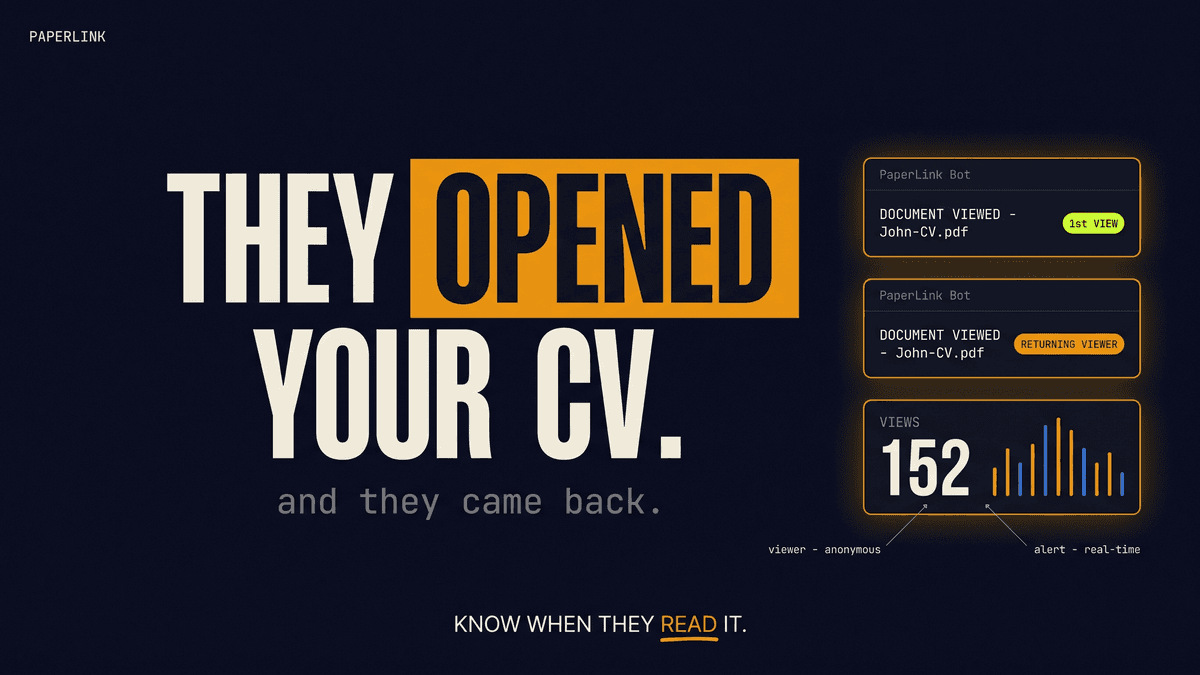

Audit-Trail für jeden Aufruf

PaperLink zeichnet jeden Dokumentenaufruf in einem separaten Analysesystem auf (Tinybird, SOC 2 Type 2 zertifiziert). Der Dokumenteneigentümer sieht:

- Wer das Dokument aufgerufen hat (E-Mail, wenn die E-Mail-Stufe aktiv ist)

- Wann der Aufruf stattfand (Zeitstempel)

- Welche Seiten aufgerufen wurden und wie lange der Empfänger auf jeder Seite verbrachte

- IP-Adresse, Gerät, Browser und geografischer Standort des Betrachters

Die Daten sind in Echtzeit verfügbar. Wenn ein Empfänger einen Vertrag um 2:47 Uhr nachts aus einem unerwarteten Land öffnet, sieht der Eigentümer dies sofort.

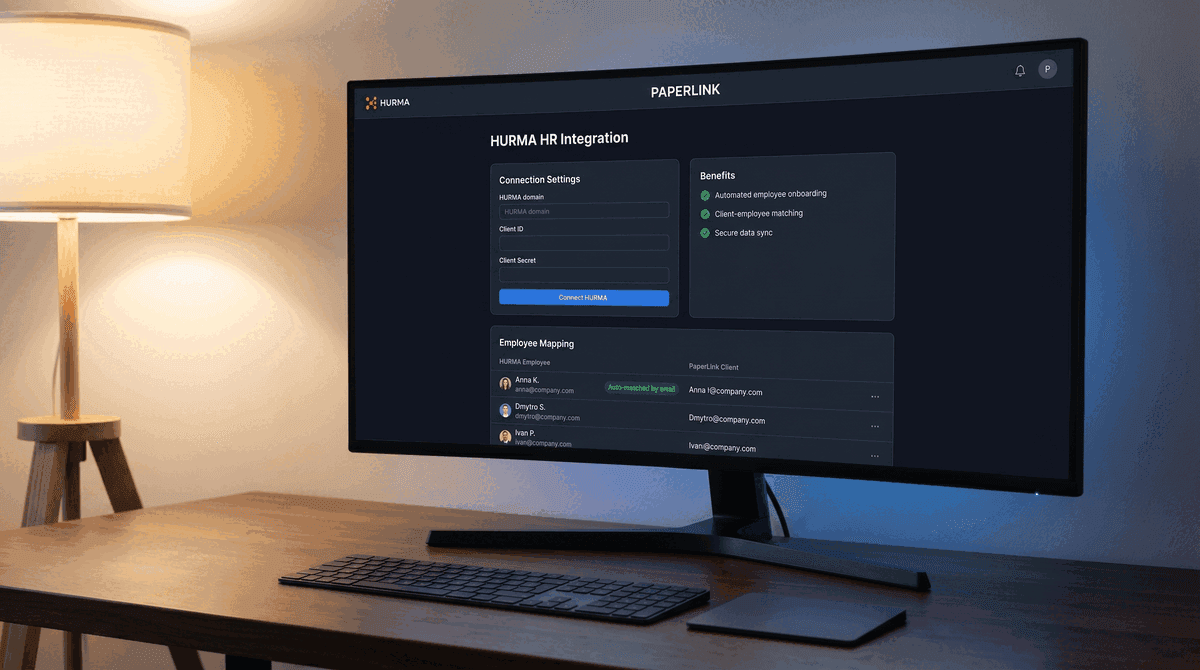

Datenisolierung zwischen Teams

PaperLink ist eine mandantenfähige Plattform, auf der mehrere Organisationen dieselbe Anwendung nutzen. Die Datenisolierung wird auf Datenbankebene durchgesetzt.

Jede Datenbankabfrage enthält die Team-Kennung. Abfragen von Team A können physisch keine Datensätze von Team B zurückgeben. Dies ist kein Oberflächenfilter, der umgangen werden könnte, sondern eine Beschränkung auf Datenbankebene.

Die Team-Kennung stammt aus dem serverseitigen Sitzungstoken, nicht aus der Client-Anfrage. Ein manipulierter Client kann kein anderes Team vortäuschen, da die Kennung kryptographisch an die authentifizierte Sitzung gebunden ist.

Schutz beim Hochladen von Dateien

Jeder Datei-Upload durchläuft fünf Prüfungen:

- Der Benutzer muss authentifiziert sein (gültige Sitzung)

- Der Benutzer muss Mitglied des Zielteams sein

- Es werden ausschließlich PDF-Dateien akzeptiert (MIME-Typ-Whitelist)

- Die Dateigröße ist je nach Abonnement begrenzt

- Der Upload-Token wird serverseitig über den sicheren Mechanismus von Vercel generiert

Eine nicht authentifizierte Anfrage, eine Nicht-PDF-Datei oder eine zu große Datei wird abgelehnt, bevor sie den Speicher erreicht.

Automatisierte Sicherheitstests

PaperLink führt bei jeder Codeänderung 53 Sicherheits- und Architekturtests durch. Kein Code gelangt in die Produktion, ohne alle Tests zu bestehen.

Diese Tests umfassen:

- Team-Isolierung - Überprüfung, dass jede Datenbankabfrage auf das richtige Team beschränkt ist

- Architekturgrenzen - statische Analyse, die Code ablehnt, in dem Datenbanklogik in der Oberflächenschicht erscheint

- Upload-Beschränkungen - Test, der die Upload-Route liest und die Dateityp-Whitelist überprüft

- Konfigurationssicherheit - Tests, die sicherstellen, dass keine Anmeldedaten im Code-Repository landen

Dies sind keine optionalen Prüfungen. Sie werden automatisch vor jedem Deployment ausgeführt und blockieren die Veröffentlichung, wenn ein Test fehlschlägt.

Wovor PaperLink schützt

| Angriff | Schutz |

|---|---|

| Link erraten | UUID-Kennung (2^122 Kombinationen - mathematisch nicht machbar) |

| Zugriff ohne Berechtigung | Mehrstufige Zugriffskontrolle (Passwort, Anmeldung, E-Mail, NDA) |

| Abgelaufenes Dokument einsehen | Serverseitige Ablaufprüfung vor jeder Datenrückgabe |

| Daten eines anderen Teams lesen | Datenisolierung auf Datenbankebene in jeder Abfrage |

| Daten bei der Übertragung abfangen | TLS/HTTPS für alle Verbindungen (von Vercel erzwungen) |

| Zugriff auf Daten auf der Festplatte | AES-256-Verschlüsselung im Ruhezustand (Vercel Blob, Neon) |

| SQL-Injection | Parametrisierte ORM-Abfragen (kein direktes SQL) |

| Cross-Site-Scripting (XSS) | Automatisches Output-Escaping (React-Framework) |

| Schädliche Dateien hochladen | Ausschließlich PDF-Whitelist mit serverseitiger Validierung |

| Zugangsdaten im Code veröffentlicht | Automatischer Test blockiert Commits mit offengelegten Geheimnissen |

Was außerhalb der Plattformkontrolle liegt

Keine Dokumentenplattform kann verhindern, dass ein vertrauenswürdiger Empfänger einen Link weiterleitet, ein Passwort teilt oder den Bildschirm fotografiert. Dies sind organisatorische Risiken, keine Plattform-Schwachstellen.

PaperLink bietet Werkzeuge, die Organisationen bei der Bewältigung dieser Risiken helfen - Passwortschutz, NDA-Anforderungen, Aufrufanalysen, die Verantwortlichkeit schaffen, und Link-Ablauf, der das Zugriffsfenster begrenzt. Die Entscheidung, diese Werkzeuge einzusetzen, und die Schulung des Personals liegt bei der Organisation.

Die vollständige Sicherheitsdokumentation von PaperLink mit Links zu den Infrastrukturzertifizierungen ist auf Anfrage verfügbar. Kontaktieren Sie info@codestreamly.com.

Beginnen Sie, Dokumente sicher zu teilen

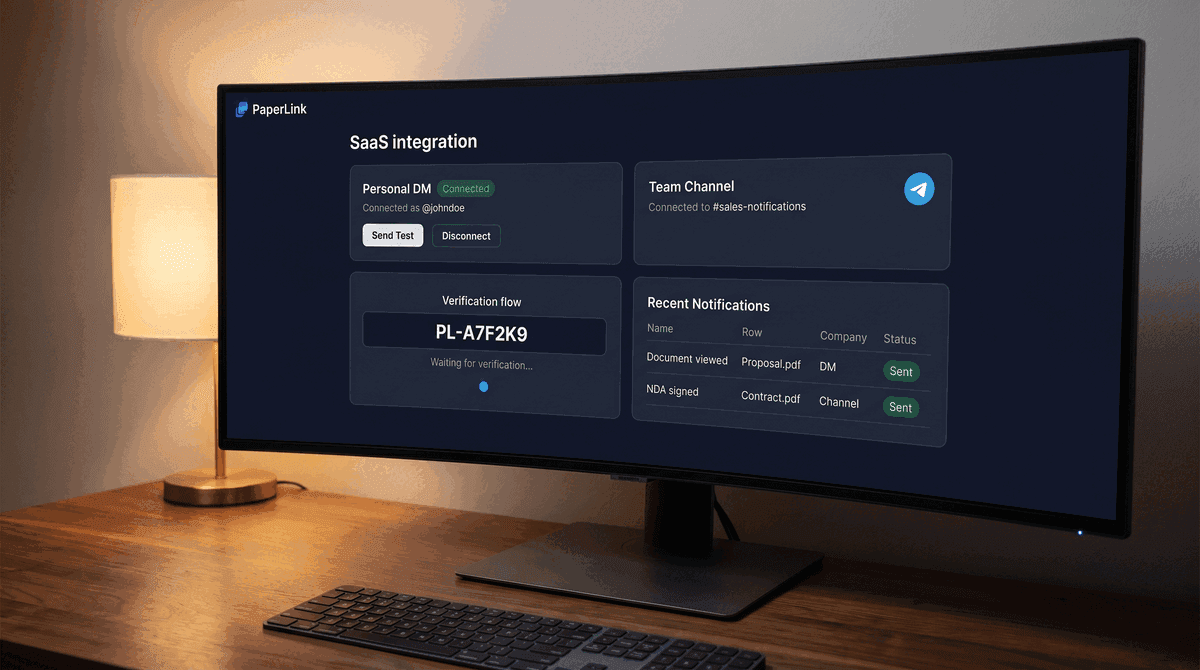

PaperLink kombiniert seitenweise Aufrufanalysen mit mehrstufiger Zugriffskontrolle - Sie wissen genau, wer Ihre Dokumente liest, und kontrollieren, wie darauf zugegriffen wird.

Erstellen Sie ein kostenloses Konto und teilen Sie Ihr erstes Dokument mit vollständigem Tracking in weniger als zwei Minuten.