Vos collaborateurs n'ont pas lu cette politique de sécurité. Ils ont cliqué sur "J'ai pris connaissance" et sont passés à autre chose.

Vous le savez. Ils le savent. Et quand un auditeur ou un avocat demande la preuve de lecture, cette case cochée est la seule chose qui sépare votre entreprise d'une faille de conformité.

Voilà l'état de l'accusé de réception des politiques dans la plupart des organisations : une fiction juridique qui ne satisfait personne. Les RH diffusent une Politique de Sécurité de l'Information de 30 pages via PeopleForce, Zoho ou BambooHR. Le système enregistre "accusé de réception" à côté de chaque nom. Mais accuser réception et lire sont deux choses bien différentes - et cette différence compte bien plus que la plupart des entreprises ne le réalisent.

Pourquoi "accusé de réception" ne signifie pas "lu"

Tous les systèmes RH gèrent la diffusion des politiques de la même manière. Télécharger le document, l'attribuer aux collaborateurs, recueillir une case cochée ou une signature électronique. Terminé.

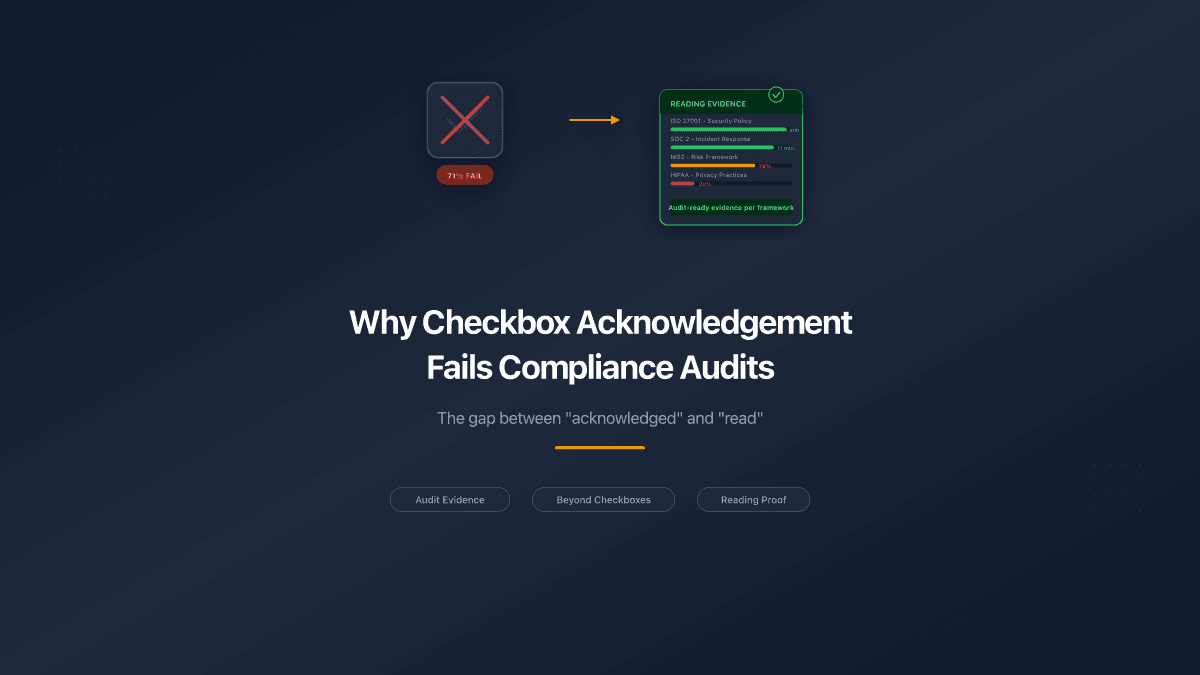

Le problème : aucun de ces systèmes ne vérifie que le collaborateur a ouvert le document, et encore moins qu'il l'a lu. Un accusé de réception par case à cocher confirme la réception - pas la compréhension, ni même la consultation. C'est l'équivalent en matière de conformité de signer pour un colis que vous n'avez jamais ouvert.

Cela pose problème pour trois raisons :

Exposition juridique. Lors de litiges avec des employés, les entreprises s'appuient sur les accusés de réception signés comme preuve que le collaborateur connaissait les règles. Mais les tribunaux remettent de plus en plus en question la capacité d'une case cochée à prouver la connaissance des faits. Sans preuve documentée d'une communication effective, votre règlement intérieur n'offre qu'une protection juridique limitée.

Échecs d'audit. Les auditeurs ISO 27001 ne se contentent pas de vérifier que les politiques existent - ils vérifient qu'elles sont "accessibles à ceux qui en ont besoin" et que les employés ont reçu "une sensibilisation et une formation appropriées" (ISO 27001, Annexe A.7.2.2). Une case cochée ne démontre pas la sensibilisation. Les audits SOC 2 exigent la même chose : des accusés de réception signés avec la preuve que les politiques sont maintenues et accessibles.

Incidents de sécurité. Lors d'une violation de données, la première question est : "Le collaborateur connaissait-il la politique ?" Si votre seule preuve est une case cochée il y a six mois, vous portez la responsabilité. Les équipes de sécurité rédigent des Politiques d'Utilisation Acceptable, des Plans de Réponse aux Incidents et des guides de Classification des Données - puis n'ont aucune visibilité sur le fait que quiconque les lit.

Le problème de la case à cocher s'aggrave

De nouvelles réglementations relèvent le niveau d'exigence : on passe de "diffuser les politiques" à "prouver que les gens les comprennent".

La Directive NIS2 - obligatoire dans toute l'UE à partir de 2026 - exige explicitement que les organisations démontrent que les politiques fonctionnent à travers le comportement des personnes, et pas seulement par leur existence. L'article 20 impose une formation en cybersécurité pour la direction et les employés dans plus de 160 000 entreprises réparties dans 18 secteurs. Une case à cocher ne suffira pas.

DORA - le règlement européen sur la résilience opérationnelle numérique pour les institutions financières - exige que tous les employés et la direction générale suivent une formation de sensibilisation à la sécurité des TIC adaptée à leurs fonctions. Les régulateurs attendent une preuve documentée d'achèvement, pas des formulaires d'accusé de réception.

Le GDPR impose aux entreprises de démontrer leur conformité par des registres auditables prouvant que les employés manipulant des données personnelles comprennent les politiques de protection des données.

HIPAA exige une formation régulière sur l'exactitude, la documentation et la connaissance des politiques organisationnelles pour le personnel de santé.

La tendance est claire : les régulateurs du monde entier passent de "l'avez-vous diffusé ?" à "pouvez-vous prouver qu'ils s'y sont intéressés ?". Les cases à cocher répondent à la première question. Elles échouent à la seconde.

À quoi ressemble une vraie preuve de lecture

La vérification authentique de lecture suit ce qui se passe après que le collaborateur a ouvert le document - pas seulement s'il a cliqué sur un bouton.

Suivi du temps par page. Combien de temps le collaborateur a-t-il passé sur chaque page ? Une politique de sécurité de 20 pages lue en 30 secondes, ce n'est pas de la lecture. Un temps constant de 45 à 90 secondes par page sur 15 minutes, si. C'est la différence entre la preuve et le théâtre.

Pourcentage de complétion. A-t-il consulté chaque page, ou a-t-il fait défiler jusqu'en bas avant de fermer ? Ouvrir un document et sauter à la page de signature, c'est l'équivalent numérique de feuilleter directement le dernier chapitre d'un manuel.

Détection de visibilité de l'onglet. Si le collaborateur ouvre le document et bascule vers un autre onglet du navigateur, le chronomètre s'arrête. Le temps de lecture n'est comptabilisé que lorsque le document est activement visible à l'écran. Cela empêche la parade du "je l'ouvre et je vais chercher un café".

Suivi des visites de retour. La lecture réelle se fait souvent en plusieurs sessions. Quelqu'un ouvre la politique le lundi pendant trois minutes, revient mercredi pour terminer. Les deux sessions sont enregistrées. Le responsable conformité voit le tableau complet.

Analyse de la vitesse de lecture. Un tableau de bord qui met en évidence les schémas irréalistes - des documents "terminés" en un temps impossiblement court - donne aux RH une liste de relances ciblée au lieu d'une confiance aveugle.

Le résultat : au lieu de "342 collaborateurs sur 400 ont coché accusé de réception", les équipes conformité peuvent rapporter "85 % des collaborateurs ont terminé la Politique de Sécurité de l'Information, avec un temps de lecture moyen de 14 minutes sur 12 pages. 47 collaborateurs n'ont pas terminé la lecture. 12 ont présenté des schémas de lecture en dessous du seuil attendu."

Voilà une preuve prête pour l'audit. Voilà ce que les auditeurs NIS2, SOC 2 et ISO 27001 veulent voir.

Comment cela fonctionne en pratique

Le processus ne demande pas aux collaborateurs d'apprendre un nouvel outil ni de changer leurs habitudes :

- Les RH téléchargent le document de politique (PDF, Word, tout format) sur une plateforme de partage de documents avec analyses intégrées

- La plateforme génère un lien suivi unique pour chaque collaborateur - ou un lien unique qui identifie les lecteurs par e-mail

- Les RH diffusent le lien via le système RH existant (PeopleForce, Zoho People, BambooHR, ou par e-mail)

- Les collaborateurs cliquent sur le lien et lisent dans une visionneuse sécurisée dans le navigateur - pas de téléchargements, pas de plugins

- Le moteur d'analyse suit chaque session de consultation : pages vues, temps par page, complétion, visites de retour

- La plateforme renvoie le statut de lecture au système RH via API - mettant à jour automatiquement le profil du collaborateur

L'expérience pour le collaborateur est simple : cliquer sur un lien, lire un document. L'équipe conformité obtient une preuve d'engagement page par page sans ajouter d'étapes au processus.

Qui en a besoin

Ce n'est pas un problème de niche. Chaque secteur réglementé exige la preuve documentée que les collaborateurs comprennent les politiques de l'entreprise :

| Secteur | Pourquoi la preuve de lecture compte | Réglementations clés |

|---|---|---|

| Finance et banque | Politiques de lutte contre le blanchiment, prévention de la fraude, traitement des données | DORA, SOX, Dodd-Frank |

| Santé | Protection des données patients, procédures cliniques | HIPAA, GDPR |

| Technologie et SaaS | Politiques de sécurité, accords de traitement des données | SOC 2, ISO 27001 |

| Infrastructures critiques | Cybersécurité, résilience opérationnelle | NIS2 |

| Services juridiques | Confidentialité client, conflits d'intérêts | Réglementations du barreau |

| Industrie | Procédures de sécurité, normes qualité | ISO 9001, OSHA |

Les équipes de sécurité ont un besoin particulièrement urgent. Chaque politique qu'elles rédigent - Utilisation Acceptable, Réponse aux Incidents, Classification des Données, Contrôle d'Accès - dépend du fait que les collaborateurs en connaissent le contenu. Quand une enquête sur une violation commence par "le collaborateur connaissait-il les règles ?", la réponse ne peut pas être "il a coché une case il y a six mois."

Le langage de conformité NIS2 est explicite : "Il ne suffit plus d'avoir des politiques - les organisations doivent démontrer qu'elles fonctionnent à travers le comportement des personnes." Cela s'applique à plus de 160 000 entreprises dans toute l'UE à partir de 2026.

Au-delà des cases à cocher : ce qu'il faut rechercher

Si vous évaluez des outils de vérification de lecture des politiques, voici ce qui distingue les solutions authentiques des simples améliorations de cases à cocher :

Des analyses page par page, pas au niveau du document. "A ouvert le document" ne suffit pas. Vous avez besoin de données de temps par page qui montrent le comportement de lecture réel.

Un suivi passif, pas des quiz. Les quiz testent la mémoire, pas la lecture. Ils ajoutent de la friction et de la frustration. Les analyses de lecture fonctionnent silencieusement en arrière-plan.

Intégration avec le système RH. Le statut de lecture doit remonter directement dans le profil RH du collaborateur - pas rester dans un tableau de bord séparé que personne ne consulte.

Protections anti-contournement. Détection de visibilité des onglets, alertes de vitesse de lecture, suivi de la profondeur de défilement. Sans cela, les collaborateurs trouveront des parades en moins d'une semaine.

Exports prêts pour l'audit. Un PDF ou CSV en un clic qui montre : qui a lu quoi, quand, pendant combien de temps, pourcentage de complétion. C'est ce que vous remettez à l'auditeur.

Redistribution avec gestion des versions. Quand une politique est mise à jour, tous les collaborateurs concernés doivent être automatiquement réaffectés. Le système suit l'accusé de réception par version, pas par document.

L'écart de conformité est un risque métier

Le vrai coût de l'accusé de réception par case à cocher, ce n'est pas l'outil - c'est l'écart entre ce que vous pensez qu'il s'est passé et ce qui s'est réellement passé.

Quand 400 collaborateurs "accusent réception" d'une politique de sécurité et que 50 d'entre eux ne l'ont jamais ouverte, vous avez 50 personnes qui prennent des décisions sans connaître les règles. Si l'un d'eux manipule mal des données, partage des identifiants ou ignore une procédure de réponse aux incidents, votre case à cocher ne vous protégera pas.

Les réglementations rattrapent cette réalité. NIS2, DORA, SOC 2 et ISO 27001 évoluent tous vers une conformité fondée sur les preuves - la preuve que les politiques sont lues, comprises et respectées. Les entreprises qui adoptent la vérification de lecture dès maintenant passeront les audits plus rapidement, réduiront leur exposition juridique et - surtout - auront des collaborateurs qui connaissent réellement les politiques qui encadrent leur travail.

La case à cocher a eu son époque. Il est temps de passer aux preuves.

PaperLink suit les analyses de consultation page par page pour les documents partagés - temps par page, pourcentage de complétion et détection de visibilité des onglets compris. Combiné à une intégration directe avec les systèmes RH, il transforme la diffusion des politiques en conformité vérifiable. Essayez gratuitement.