Cuando comparte documentos confidenciales con clientes, inversores o socios, surge una pregunta razonable: ¿cómo se protegen exactamente esos archivos?

Este artículo explica la arquitectura real de seguridad de PaperLink, con enlaces a la página de certificación pública de cada proveedor. Sin lenguaje de marketing, solo cómo funciona.

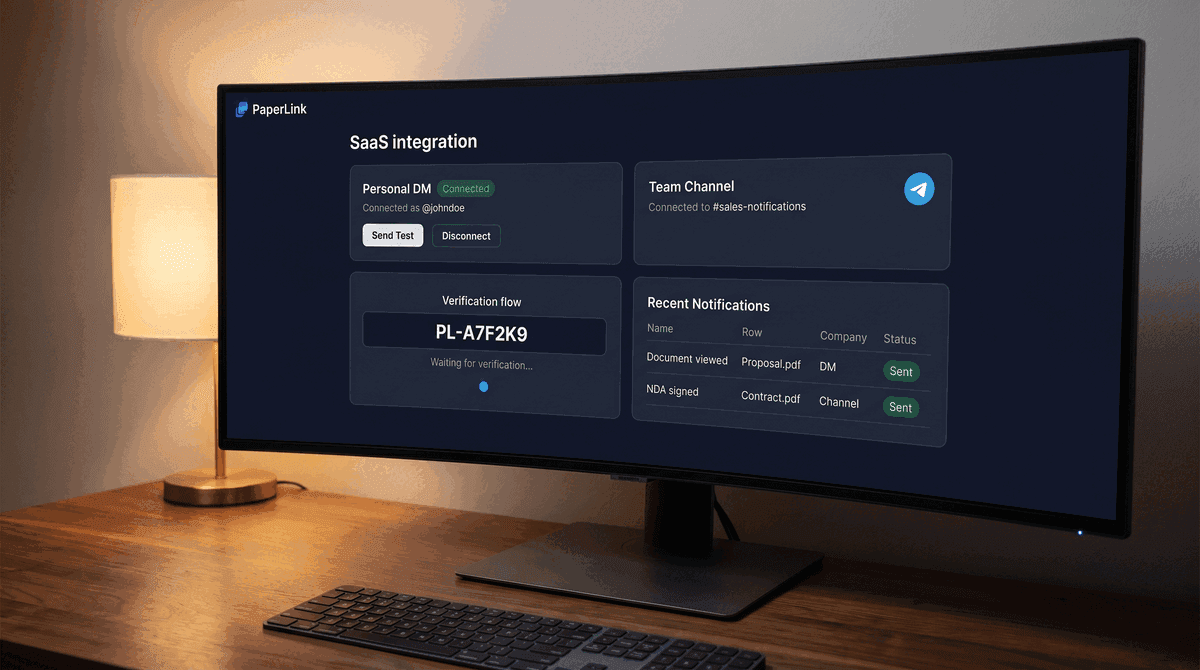

Cuatro proveedores de infraestructura certificados

PaperLink no opera sus propios servidores. La aplicación, la base de datos, el almacenamiento de archivos y las analíticas funcionan cada uno en un proveedor independiente. Cada proveedor mantiene certificaciones de seguridad verificadas por terceros.

| Proveedor | Función | Certificaciones clave |

|---|---|---|

| Vercel | Alojamiento de la aplicación | SOC 2 Type 2, ISO 27001:2022, PCI DSS |

| Neon | Base de datos PostgreSQL | SOC 2 Type 2, ISO 27001, ISO 27701, GDPR, CCPA |

| Vercel Blob | Almacenamiento de archivos | Cifrado AES-256 en reposo |

| Tinybird | Analíticas de visualización | SOC 2 Type 2, HIPAA |

Los cuatro proveedores cuentan con certificación SOC 2 Type 2, lo que significa que sus controles de seguridad se auditan de forma continua, no solo en un momento puntual.

Cifrado en cada capa

| Qué se protege | Método | Quién gestiona las claves |

|---|---|---|

| Archivos en disco | AES-256 (Vercel Blob) | Vercel (gestión automática) |

| Registros en base de datos | AES-256 (Neon) | AWS KMS con rotación automática |

| Datos analíticos | Cifrado en reposo (Tinybird) | Claves únicas por servicio |

| Todo el tráfico de red | TLS/HTTPS (Vercel) | Certificados SSL autogenerados |

| Conexiones a base de datos | TLS 1.2/1.3 (Neon) | Neon (obligatorio) |

| Contraseñas de enlaces | Hash Bcrypt (estándar OWASP) | Irreversible, ni PaperLink puede leerlas |

Sus archivos se cifran antes de llegar al disco. Sus datos se cifran en la base de datos. Todo viaja por HTTPS. No hay ningún punto en la cadena donde los datos permanezcan sin cifrar.

Cómo funciona el acceso a los documentos

Los destinatarios externos nunca acceden directamente a los archivos. Cada visualización pasa por un enlace compartido con puertas de acceso configurables.

Anatomía de un enlace

Cada enlace tiene un identificador único con 2^122 combinaciones posibles. Para dar contexto: en el universo observable hay aproximadamente 10^80 átomos. Adivinar un identificador de enlace por fuerza bruta no es un vector de ataque realista.

Los enlaces admiten caducidad automática. Una vez expirado, el enlace devuelve un error sin revelar información alguna sobre el documento. El propietario también puede desactivar un enlace instantáneamente desde el panel de control.

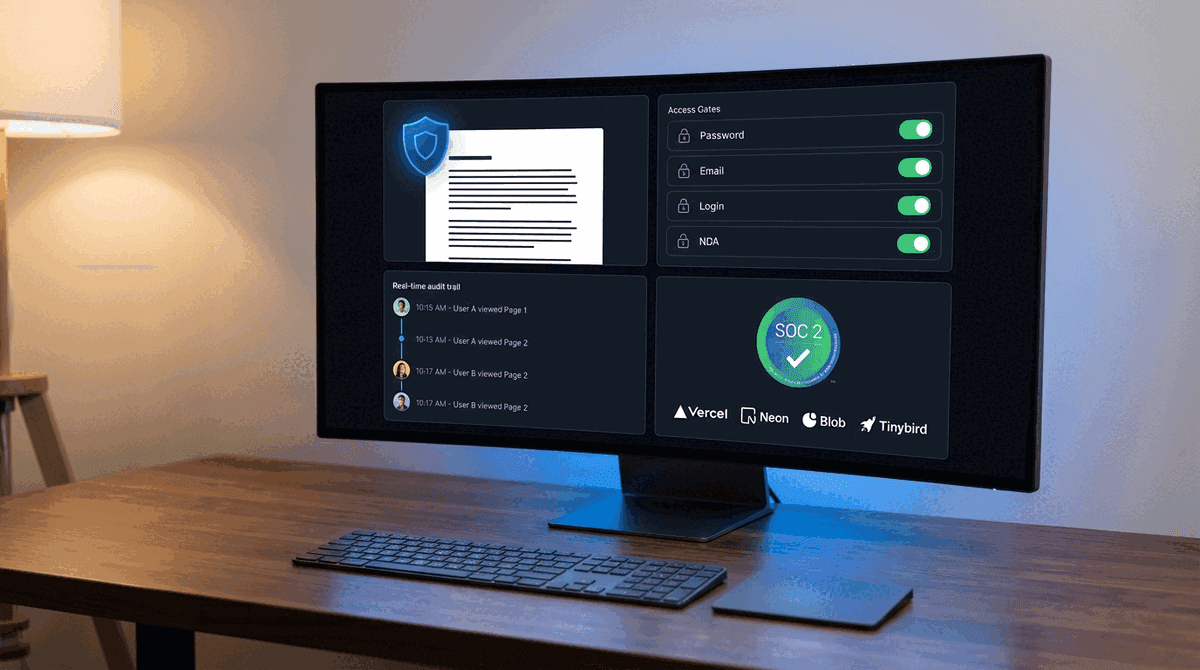

Puertas de acceso

Cada enlace puede requerir cualquier combinación de cuatro puertas. El documento se carga solo después de superar todas las verificaciones activas:

- Contraseña - el destinatario debe introducir una contraseña. Se almacena como hash criptográfico bcrypt, irreversible y estándar en la industria

- Inicio de sesión obligatorio - el destinatario debe tener una cuenta en PaperLink y estar autenticado

- Email obligatorio - el destinatario debe proporcionar su dirección de correo electrónico antes de ver el documento

- Acuerdo/NDA - el destinatario debe leer y firmar un documento legal antes de acceder

Las puertas son combinables. Un bufete de abogados que comparte documentos de due diligence puede activar contraseña + NDA. Un equipo comercial que envía una propuesta puede limitarse al email. El propietario del documento decide para cada enlace.

Para documentos confidenciales, utilice como mínimo Contraseña + Caducidad. Envíe la contraseña por un canal diferente: llamada telefónica, SMS u otro mensajero distinto al del enlace.

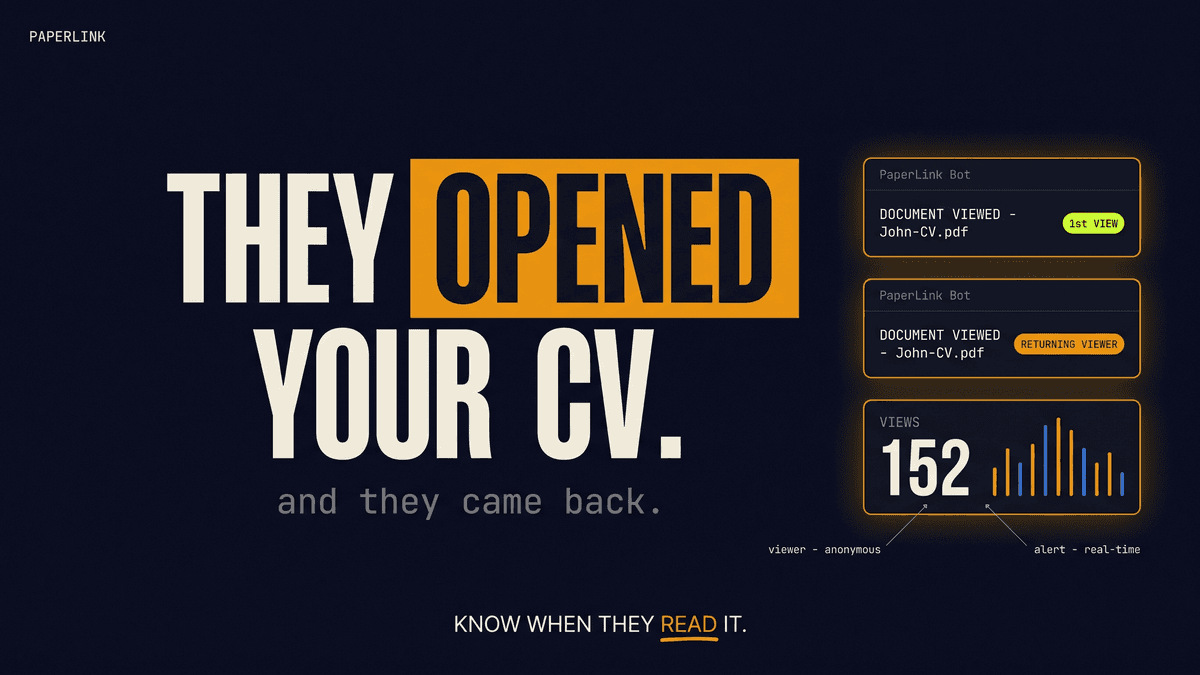

Registro de auditoría de cada visualización

PaperLink registra cada visualización de documento en un sistema analítico independiente (Tinybird, certificado SOC 2 Type 2). El propietario del documento ve:

- Quién visualizó el documento (email, si la puerta de email está habilitada)

- Cuándo ocurrió la visualización (marca de tiempo)

- Qué páginas se vieron y cuánto tiempo dedicó el destinatario a cada una

- Dirección IP, dispositivo, navegador y ubicación geográfica del visualizador

Los datos están disponibles en tiempo real. Si un destinatario abre un contrato a las 2:47 de la madrugada desde un país inesperado, el propietario lo ve inmediatamente.

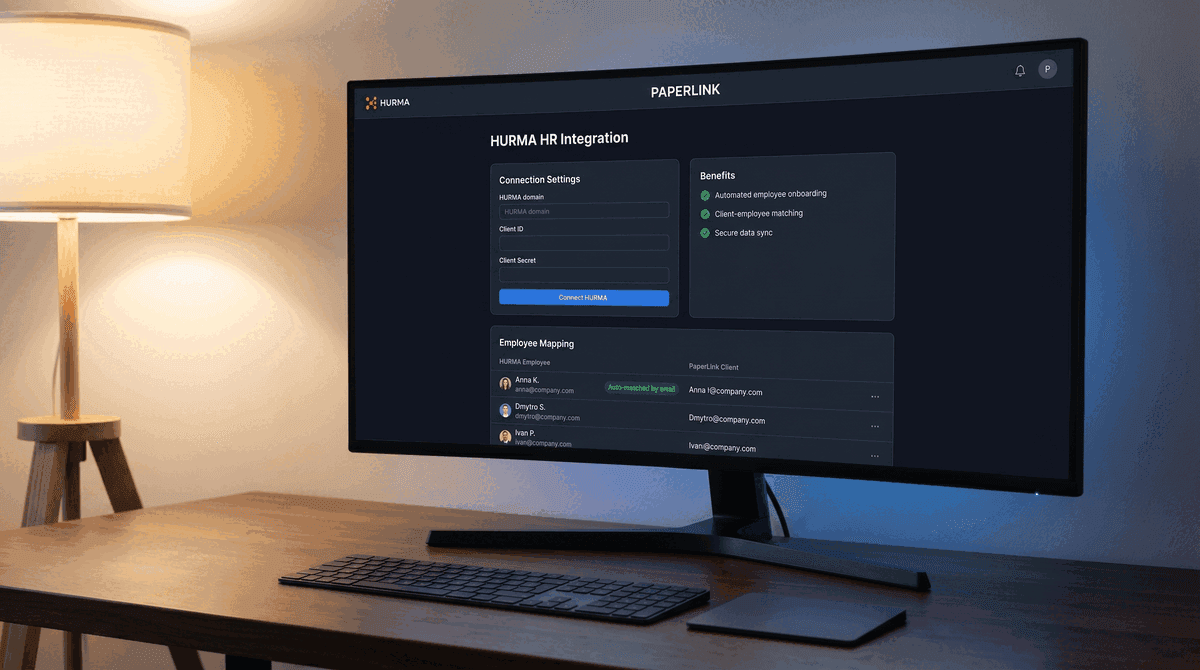

Aislamiento de datos entre equipos

PaperLink es una plataforma multiusuario donde varias organizaciones utilizan la misma aplicación. El aislamiento de datos se aplica a nivel de base de datos.

Cada consulta incluye el identificador del equipo. Las consultas del Equipo A no pueden, físicamente, devolver registros del Equipo B. No es un filtro de interfaz que pueda eludirse, sino una restricción a nivel de base de datos.

El identificador del equipo proviene del token de sesión del servidor, no de la solicitud del cliente. Un cliente modificado no puede suplantar a otro equipo porque el identificador está vinculado criptográficamente a la sesión autenticada.

Protección en la subida de archivos

Cada subida de archivo pasa por cinco verificaciones:

- El usuario debe estar autenticado (sesión válida)

- El usuario debe ser miembro del equipo de destino

- Solo se aceptan archivos PDF (lista blanca de tipos MIME)

- El tamaño del archivo está limitado según el plan de suscripción

- El token de subida se genera en el servidor mediante el mecanismo seguro de Vercel

Una solicitud no autenticada, un archivo que no sea PDF o un archivo demasiado grande se rechaza antes de llegar al almacenamiento.

Pruebas de seguridad automatizadas

PaperLink ejecuta 53 pruebas de seguridad y arquitectura con cada cambio de código. Ningún código llega a producción sin superarlas todas.

Estas pruebas cubren:

- Aislamiento de equipos - verificación de que cada consulta está limitada al equipo correcto, en cada funcionalidad

- Fronteras arquitectónicas - análisis estático que rechaza código donde la lógica de base de datos aparece en la capa de interfaz

- Restricciones de subida - prueba que lee la ruta de subida y verifica la lista blanca de tipos de archivo

- Seguridad de configuración - pruebas que verifican que no se incluyan credenciales en el repositorio de código

No son verificaciones opcionales. Se ejecutan automáticamente antes de cada despliegue y bloquean la publicación si alguna prueba falla.

Contra qué protege PaperLink

| Ataque | Protección |

|---|---|

| Adivinar un enlace | Identificador UUID (2^122 combinaciones, matemáticamente inviable) |

| Acceder sin autorización | Control de acceso multinivel (contraseña, inicio de sesión, email, NDA) |

| Ver un documento caducado | Verificación de caducidad en el servidor antes de devolver datos |

| Leer datos de otro equipo | Aislamiento a nivel de base de datos en cada consulta |

| Interceptar datos en tránsito | TLS/HTTPS en todas las conexiones (aplicado por Vercel) |

| Acceder a datos en disco | Cifrado AES-256 en reposo (Vercel Blob, Neon) |

| Inyección SQL | Consultas ORM parametrizadas (sin SQL directo) |

| Cross-site scripting (XSS) | Escape automático de salida (framework React) |

| Subir archivos maliciosos | Lista blanca exclusiva de PDF con validación en servidor |

| Filtración de credenciales en código | Prueba automatizada que bloquea commits con secretos expuestos |

Lo que queda fuera del control de la plataforma

Ninguna plataforma de compartición de documentos puede impedir que un destinatario de confianza reenvíe un enlace, comparta una contraseña o fotografíe la pantalla. Son riesgos organizacionales, no vulnerabilidades de la plataforma.

PaperLink ofrece herramientas que ayudan a las organizaciones a gestionar estos riesgos: puertas de contraseña, requisitos de NDA, analíticas de visualización que crean responsabilidad y caducidad de enlaces que limita la ventana de exposición. Pero la decisión de utilizar estas herramientas y la formación del personal corresponde a la organización.

La documentación completa de seguridad de PaperLink, incluyendo enlaces a las certificaciones de infraestructura, está disponible bajo solicitud. Contacte con info@codestreamly.com.

Empiece a compartir documentos de forma segura

PaperLink combina analíticas de visualización página a página con control de acceso multinivel, para que sepa exactamente quién lee sus documentos y controle cómo acceden a ellos.

Cree una cuenta gratuita y comparta su primer documento con seguimiento completo en menos de dos minutos.